Результаты поиска

Найдено результатов: 27

Какой софт для тестирования безопасности оптимален по соотношению цена/возможности?

Возможно, вы уже используете какое-то средство для тестирования безопасности веб-приложений и можете порекомендовать его?

Управление

проектами

Тестирование

ПО

Информационная

безопасность

Веб-разработка

462 5 00:51, 10th August, 2020

462 5 00:51, 10th August, 2020

Не могу собрать Nesus из портов на FreeBSD 7.3

Добрый вечер, уважаемое сообщество!

Заранее благодарен за помощь…

собственно сабж…

===> Verifying install for nessus.4 in /usr/ports/security/nessus-libraries

===> Building for nessus-libraries-2.2.9_1

cd libpcap-nessus && make

libtool cc -pipe -O2 -fno-strict-aliasing -pipe -O2 -O2 -fno-strict-aliasing -pipe -I. -I../../include -DHAVE_CONFIG_H -DNESSUS_ON_SSL -DHAVE_SYS_IOCCOM_H=1 -DHAVE_SYS_SOCKIO_H=1 -DHAVE_ETHER_HOSTTON=1 -DHAVE_STRERROR=1 -DHAVE_SOCKADDR_SA_LEN=1 -I. -DHAVE_SSL -I/usr/include/openssl -I/usr/ports/security/nessus-libraries/work/nessus-libraries/include -I/usr/ports/security/nessus-libraries/work/nessus-libraries/libpcap-nessus -c ./pcap-bpf.c

libtool: error: you must specify a MODE.

*** Error code 1

===> Building for nessus-libraries-2.2.9_1

cd libpcap-nessus && make

libtool cc -pipe -O2 -fno-strict-aliasing -pipe -O2 -O2 -fno-strict-aliasing -pipe -I. -I../../include -DHAVE_CONFIG_H -DNESSUS_ON_SSL -DHAVE_SYS_IOCCOM_H=1 -DHAVE_SYS_SOCKIO_H=1 -DHAVE_ETHER_HOSTTON=1 -DHAVE_STRERROR=1 -DHAVE_SOCKADDR_SA_LEN=1 -I. -DHAVE_SSL -I/usr/include/openssl -I/usr/ports/security/nessus-libraries/work/nessus-libraries/include -I/usr/ports/security/nessus-libraries/work/nessus-libraries/libpcap-nessus -c ./pcap-bpf.c

libtool: error: you must specify a MODE.

*** Error code 1

FreeBSD

Информационная

безопасность

Сетевое

администрирование

*nix-подобные

системы

339 2 07:31, 15th August, 2020

339 2 07:31, 15th August, 2020

Не могу собрать Nesus из портов на FreeBSD 7.3

Добрый вечер, уважаемое сообщество!

Заранее благодарен за помощь…

собственно сабж…

===> Verifying install for nessus.4 in /usr/ports/security/nessus-libraries

===> Building for nessus-libraries-2.2.9_1

cd libpcap-nessus && make

libtool cc -pipe -O2 -fno-strict-aliasing -pipe -O2 -O2 -fno-strict-aliasing -pipe -I. -I../../include -DHAVE_CONFIG_H -DNESSUS_ON_SSL -DHAVE_SYS_IOCCOM_H=1 -DHAVE_SYS_SOCKIO_H=1 -DHAVE_ETHER_HOSTTON=1 -DHAVE_STRERROR=1 -DHAVE_SOCKADDR_SA_LEN=1 -I. -DHAVE_SSL -I/usr/include/openssl -I/usr/ports/security/nessus-libraries/work/nessus-libraries/include -I/usr/ports/security/nessus-libraries/work/nessus-libraries/libpcap-nessus -c ./pcap-bpf.c

libtool: error: you must specify a MODE.

*** Error code 1

===> Building for nessus-libraries-2.2.9_1

cd libpcap-nessus && make

libtool cc -pipe -O2 -fno-strict-aliasing -pipe -O2 -O2 -fno-strict-aliasing -pipe -I. -I../../include -DHAVE_CONFIG_H -DNESSUS_ON_SSL -DHAVE_SYS_IOCCOM_H=1 -DHAVE_SYS_SOCKIO_H=1 -DHAVE_ETHER_HOSTTON=1 -DHAVE_STRERROR=1 -DHAVE_SOCKADDR_SA_LEN=1 -I. -DHAVE_SSL -I/usr/include/openssl -I/usr/ports/security/nessus-libraries/work/nessus-libraries/include -I/usr/ports/security/nessus-libraries/work/nessus-libraries/libpcap-nessus -c ./pcap-bpf.c

libtool: error: you must specify a MODE.

*** Error code 1

FreeBSD

Информационная

безопасность

Сетевое

администрирование

*nix-подобные

системы

398 2 09:41, 23rd August, 2020

398 2 09:41, 23rd August, 2020

Как запретить доступ по http к определённому адресу сайта?

Свой сервер FreeBSD, Apache, php.

Сайт открывается как по http, так и по https. Прикручен phpMyAdmin, вот отрывок из httpd.conf

Alias /myadmin "/usr/local/www/sites/phpMyAdmin/"<br/>

<br/>

<Directory "/usr/local/www/sites/phpMyAdmin/"><br/>

Options none<br/>

AllowOverride Limit<br/>

<br/>

Order Deny,Allow<br/>

Deny from all<br/>

Allow from all<br/>

Заметил, что кто-то перебирает все популярные адреса, в надежде наткнуться на phpMyAdmin

error.log:<br/>

<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/phpmyadmin<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/phpMyAdmin<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/db<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/web<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/PMA<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/admin<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/mysql<br/>

И в результате он всё-таки натыкается на нужный адрес. Как наиболее просто (я пока новичёк в этих делах) обезопасить себя от таких переборов или хотя бы сделать их безуспешными?

Есть идея закрыть доступ по http к адресу mysite.ru/myadmin, что бы открывался только по https (без перенаправлений), но как это сделать тоже пока не знаю.

Как поступить посоветуете?

Заранее благодарю.

Alias /myadmin "/usr/local/www/sites/phpMyAdmin/"<br/>

<br/>

<Directory "/usr/local/www/sites/phpMyAdmin/"><br/>

Options none<br/>

AllowOverride Limit<br/>

<br/>

Order Deny,Allow<br/>

Deny from all<br/>

Allow from all<br/>error.log:<br/>

<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/phpmyadmin<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/phpMyAdmin<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/db<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/web<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/PMA<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/admin<br/>

[error] [client 72.95.223.67] File does not exist: /usr/local/www/sites/data/mysql<br/>

IP-микрофон

Посоветуйте ip-микрофон или ip-камеру с хорошим микрофоном.

Встала задача слушать как продавцы общаются за стойкой с клиентами. ищу решения ip-микрофоны искал не нашел таких, ip-камеры как правила обладают плохим микрофоном, а покупать дорогую или покупать плохую камеру и прицеплять хороший микрофон не хочется. Voip-атс нет.

Подключать микрофон к компьютеру не вариант, надо иметь возможность выделить устройству ip и получать поток, может кто-то сталкивался?

Справедливо ли утверждение: Почта на своем домене привязанным к Google apps, менее уязвима, чем yandex,mail/etc?

Мучает вопрос.

Мне кажется она более закрыта от взлома. Т.к чтобы взломать почту, надо сначала увести домен.

Но хотелось бы услышать мнение профи.

G

Suite

Электронная

почта

Рынок

доменных

имен

Информационная

безопасность

372 6 21:41, 13th August, 2020

372 6 21:41, 13th August, 2020

Online менеджер паролей?

Посоветуйте хороший, для хрома в первую очередь, остальные браузеры не так важны.

Только что-бы удобно было, типа как lastpass(кнопку тыкнул всё заполнилось).

LastPass и прочие подобные «безопасные», просьба не советовать :)

Настройка безопасности веб-сервера (cgi)?

Приветствую!

Есть проблема: клиенты сервера (хостинг) могут просматривать файлы ОС (например /etc/passwd) с помощью cgi скриптов. С PHP проблема решается просто — open_basedir.

Сейчас эта проблема решается с помощью AppArmor, но он к сожалению поддерживается в Ubuntu, которую использовать не очень хочется по определенным причинам или же OpenSUSE, которая не годится для продакшн.

Есть ли какие-то иные решения?

PS

предпологаю что это можно сделать с SElinux, но к сожалению нет глубокого опыта в этой технологии и времени для изучения…

PPS

игнорировать эту проблему в нашей ситуации нельзя, так что фразы «а что в этом страшного» можно не писать:)

Пароли на компьютеры в двух разных рабочих группах?

Есть 1 сеть, состоящая из компьютеров XP SP3 Home и одного сервера на самбе, входящих в 2 рабочих группы. Как ограничить доступ к компьютерам из одной рабочей группы другой? Чтоб запрашивало пароль (как на сервер) или т.п.?

О законе 152 о ПД

Кто знает, какие нужны лицензии и сертификаты для работы с операторами персональных данных? Какие требования к компаниям? С точки зрения компании, занимающейся ИТ-аутсорсингом.

Т.е. я хочу оказывать услуги по выдаче аттестатов операторам перс.данных, анализе ИС операторов и т.д.

Ограничение времени входа пользователя как составляющая защиты

Насколько реально может оказаться введение некоторого скрытого временного промежутка, в который будет срабатывать верификация администратора? В случае когда администрирование не требует постоянных и срочных вмешательств.

Т.е. форма входа такая же, но принимает правильные логин и пароль только в назначенные хозяином периоды времени. Они действуют по умолчанию, и по необходимости можно разрешить разовые расширенные промежутки времени для рабочих ситуаций.

Интересуют подводные камни.

Или безумно и неактуально?

upd: уточняю: оба варианта; безотносительно ос

Узнать какую-либо информацию о человеке по его e-mail?

Сложилась такая неприятная ситуация: после тусовки забыли обратно включить фильтрацию по маку на wi-fi на роутере.

Результат: вчера какой-то ** купил на сайте turbodom.ru игру NFS за 600р. (у провайдера договор с этим сайтом — покупки можно оплачивать с лицевого счета). Техподдержка предоставила e-mail, на который был зарегистрирован аккаунт, с которого была произведена покупка.

Сами виноваты конечно, теперь хотим найти этого ** дабы все встало на свои места, наверняка он живет в нашем же доме.

Да, в качестве бонуса есть hostname его устройства.

Итого: по адресу мыла и хостнейму узнать хоть что-то — имя, адрес…

Идеи?

Обмен данными между http и https?

Может ли обычный сайт отправить запрос (GET или POST) на защищенный и получить обратно ответ? Будет ли использоваться шифрование в таком случае?

Если это невозможно, то как быть?

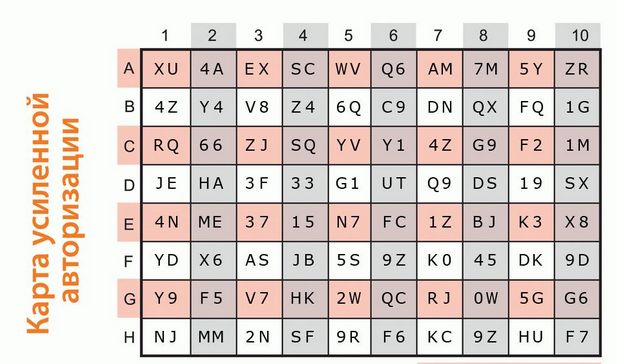

Яндекс.Деньги, отказ от усиленной авторизации

Довольно часто совершаю платежи через эту ПС.

Когда совершил ошибку и сменил т.н. «платежный пароль» на усиленную авторизацию «таблица с одноразовыми паролями».

Я понимаю: безопасность и всё такое. Но платежи я совершаю довольно часто, несколько раз в день, как правило.

Во-первых неудобно. Во-вторых очень часто эту таблицу приходится менять. А в-третьих, как ни странно, небезопасно: так как требуется она мне часто, то валяется где попало.

Есть ли у кого-либо опыт отказа от всего этого дела и возврата к старому-доброму платежному паролю?

безопасная авторизация без учета айпи

доброй ночи.

пометка: нужна авторизация без учета айпи (twitter, facebook пример, насколько мне известно там не выкидывает при смене айпи)

перечитав несколько статей не смог найти выход.

авторизация:

есть несколько способов

способ 1:

юзер вводит логин и пароль, пароль хэшируется на стороне клиента, отправляется на сервер, проверяются данные, если все ок генерируется случайное значение, хэшируется, или даже не случайное а айди сессии и пишется в сессию.

способ 2:

при генерации формы генерируется случайное значение пишется в hidden и в базу, юзер снова вводит логин и пароль, пароль хэшируется, потом хэшируется вместе с доп значением и отправляется на сервер там проверяется и снова пишется значение в куки.

теперь функция запомнить мои данные на этом компьютере.

тут начинаются проблемы, если поступать теми двумя способами и проверять при открытии юзером сайта значения (сравнивать куку с базой) то можно украсть куку и авторизироваться. Какой придумать выход?

спасибо

Компьютерные

сети

Идентификация

пользователей

Информационная

безопасность

414 6 02:59, 17th August, 2020

414 6 02:59, 17th August, 2020

Простое решение для SSL?

Подскажите максимально простое решение для доступа через SSL на все популярные ресурсы, которые только способных поддерживать такое соединение.

Нужно поставить на комп девушке, которая регулярно лазает по контактам/фейсбукам и тд через открытый wifi — как итог, взломанные страницы, почта, спам друзья, слезы-крики-истерика. Домашний комп и бук вне подозрений вроде бы, если только там не сидит нечто особенно хитрое и неуловимое.

Первым делом пришло в голову поставить Tor, вроде бы он шифрует траффик(???), но с ним особенно не побродишь + она в основном ходит на одни и те же ресурсны.

В коментах к какой-то записи на хабре наткнулся на упоминание плагина то ли к Лисе, то ли к Хрому, с названием вроде SSL Anywhere (гуглил, ответа не нашел).

Безопасный кроссдоменный обмен данными между AJAX и PHP

На одном сервере лежит PHP скрипт, на другом есть сайт, использующий AJAX. Как передавать между ними данные, чтобы гарантировать конфеденциальность и невозможность подделывания (вместо AJAX может быть и Flash, и обычные GET/POST запросы — на сокетах то просто, а нужно вот так вот)?

Единственное, что приходит в голову, это дополнительный скрипт ПХП и сокеты + SSL. Но это не очень удобно (т.к. может использоваться флеш без ПХП). Использование секретных ключей не кажется мне безопасным — флеш или яваскрипт легко стянуть и подстмотреть всю информацию. RSA — в одну сторону отправлю, но в обратную опять же — можно подсмотреть секретный ключ.

Какие есть варианты?

Кто стучится в дверь ко мне?

На домашнем компе установлен фтп-сервер Gene6 FTP Server 3.10. Для собственных нужд: удобно делиться файлами с близкими людьми, не убивая времени на выкладывание их на файл-хостинги, а сразу давая прямую ссылку. Или же, когда требуется принять большой файл, возможно, в несколько присестов.

Домена даже не привязано к нему, доступ по моему внешнему айпи.

Где-то недели две назад стали постоянно поступать входящие соединения от странного IP с интервалом в пять минут. Вот кусок из логов:

(Бан я выставил лишь для символичности, доступ к фтп все равно по логинам и паролям. Насчет моего айпи не удивляйтесь, у меня роутер стоит).

Информации об айпи получить не удалось:

This address is not routable.

Вопрос знатокам: что это может быть?

Не бойтесь тыкать меня носом в какие-нибудь элементарные факты.

Авторизация через Вконтакте и безопасность

Многие веб-сайты сейчас дают возможность авторизовываться посредством других популярных веб-сервисов (Вконтакте, Фейсбук и т. п.)

Вопрос: если у человека угонят аккаунт Вконтакте, то и на тех сайтах, где он авторизовывался через Вконтакте, злоумышленник сможет творить, что угодно?

Я правильно рассуждаю?

Facebook

Компьютерные

сети

ВКонтакте

Социальные

сети

Идентификация

пользователей

Информационная

безопасность

383 4 15:25, 21st August, 2020

383 4 15:25, 21st August, 2020

Как запаролить блог на wordpress?

Есть такой вопрос: существует блог на движке wordpress, нужно сделать так, чтобы юзеры могли просматривать его только после ввода пароля, логин вводить не обязательно. Подскажите, как это можно организовать? Может быть есть какой то плагин?

Нужна база md5 паролей, от 100к. Только хеши без логинов и прочих данных. Исследование безопасности?

В процессе анализа безопасности одного движка обнаружил что в бд лежат несолёные md5 и возникла идея относительно того как можно не сильно затратно расшифровать некоторый процент базы. Для эксперимента нужна база несолёных md5 хешей паролей пользователей какого-нибудь сайта. Интересуют только хеши и ничего более. Результаты будут опубликованы на хабре. Сам я таковой базой не располагаю. Кто подскажет где скачать утёкшие базы чьи-нибудь, можно старые, 5-10 лет давностью. Или кто готов предоставить свои данные для эксперимента(в ряд ли кто на это пойдёт но всё-же.)

Программно возобновить работу USB-устройства (Windows OS)

Известно, что перед тем как вытянуть USB-флешку из порта, нужно её предварительно безопасно извлечь. Это легко сделать, с учётом того, что в WinAPI предусмотрена спец. функция для этого (несмотря на все ньюансы, проблема вроде решена).

А как можно вернуть устройство в активное состояние, не извлекая его из USB-порта? USB Safely Remove и Zentimo xStorage Manager это делать умеют:

Безопасность веб-сервера: запретить сайту вылезти из своей папки

Добрый вечер!

Собственно сей вопрос: необходимо определённому сайту apache запретить вылезти дальше своей папки DocumentRoot

Имеем: сервер с debian, apache2-mpm-itk

Пользователь testuser

сделан chroot, через ssh в /home пользователь видит только себя.

testuser@debian:~$ ls /home

testuser

физически пользователь лежит в /home/jail/home/testuser

папка DocumentRoot для Apache — /home/jail/home/testuser/www

в конфиге apache виртуального хоста testuser прописано

AssignUserId testuser testuser,

что по-идее должно былол сделать, чтобы апач для сайта testuser запускался от его имени.

Однако, допустим, выполнивс сайта testuser скрипт

#!/usr/bin/perl

print "Content-type: text/html\n\n";

open FILE, "/etc/apache2/apache2.conf" or die $!;

print <"FILE">;

прекрасно видно содержимое конфига апача.

Как этого избежать? Как же всё-таки сделать, чтобы скрипты, запускаемые на сайте testuser не могли выйти дальше окружения testyuser?

testuser

print "Content-type: text/html\n\n";

open FILE, "/etc/apache2/apache2.conf" or die $!;

print <"FILE">;